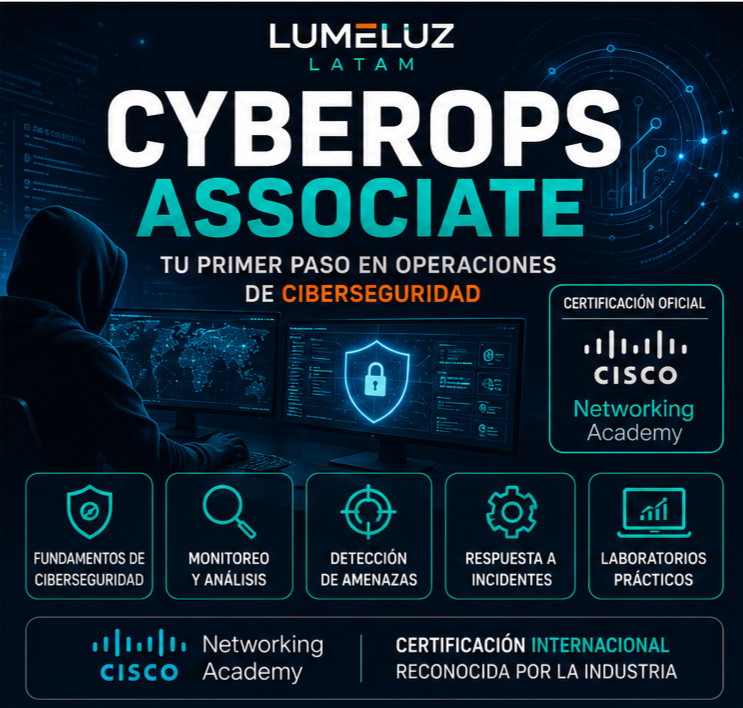

Con esta capacitación se aumentan las destrezas prácticas que se necesitan para mantener y garantizar la preparación operativa de la seguridad de los sistemas de red seguros.

- Desarrolle habilidades para los trabajos del centro de operaciones de seguridad (SOC) de nivel básico.

- Prepárese para la certificación de Cybersecurity Associate.

- Siga una carrera en operaciones de ciberseguridad, una emocionante nueva área de rápido crecimiento que abarca todos los sectores.

Duración: 70 horas.

Público objetivo: Estudiantes universitarios en carreras tecnológicas o de ingeniería. Personas interesadas en una carrera en ciberseguridad. Profesionales que desean certificar sus conocimientos.

Reconocimientos: Insignia, carta de mérito y certificado digitales emitidos por Cisco.

Habilidades que aprenderás: Conceptos de seguridad, Detección de amenazas, Análisis de datos y eventos, Política de seguridad, Análisis de amenazas en endpoints, Monitoreo de seguridad, Métodos de ataque, Respuesta a incidentes, Informática forense, Métricas del SOC, Ataques de red, Análisis de malware, Procedimientos de seguridad, Análisis basado en host, Análisis de intrusiones en la red (SecOps), Criptografía, Ciberseguridad.

Requisitos previos recomendados: CCNA, Fundamentos de ciberseguridad.

Certificación alineada: Cisco Certified Cybersecurity Associate

Contenido del curso: (28 módulos)

- El Peligro

- Combatientes en la guerra contra la ciberdelincuencia

- Sistema operativo Windows

- Descripción General de Linux

- Protocolos de Red

- Protocolo de Internet (IP) y Ethernet

- Verificación de la Conectividad

- Protocolo de resolución de direcciones

- Capa de Transporte

- Servicios de red

- Dispositivos de comunicación por redes

- Infraestructura de seguridad de la red

- Los atacantes y sus herramientas

- Amenazas y ataques comunes

- Monitoreo de red y sus herramientas

- Ataque a los fundamentos

- Atacando lo que hacemos

- Comprendiendo qué es defensa

- Control de acceso

- Inteligencia contra Amenazas

- Criptografía

- Protección de terminales

- Evaluación de vulnerabilidades en terminales

- Tecnologías y protocolos

- Datos de seguridad de la red

- Evaluación de alertas

- Trabajo con datos de seguridad de la red

- Análisis y respuesta de incidentes e informática forense digital

Valoraciones

No hay valoraciones aún.